PowerSAP:一款强大的PowerShell SAP安全审计工具

PowerSAP:一款强大的PowerShell SAP安全审计工具。今天给大家介绍的是一款名叫PowerSAP的工具,该工具在今年正是添加到了BlackHat武器库中。这款工具并没有重复造轮子,并且代码现已全部开源。

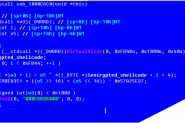

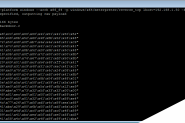

SLAE:如何开发自定义的RBIX Shellcode编码解码器

SLAE:如何开发自定义的RBIX Shellcode编码解码器。在渗透测试过程中,反病毒软件(AV)以及入侵检测系统(IDS)是非常令人讨厌的存在。这些东西通常是导致攻击载荷失效、系统锁定或者渗透测试人员脾气爆炸的罪魁祸首。本

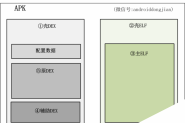

360加固保关键技术浅析

360加固保关键技术浅析。阅读本文需要您有ELF和DEX文件结构等相关背景知识。为避免翻译习惯不同带来歧义,一些术语会使用英文描述。本文所用的APK样本地址点我下载,版本:32 1,文件大小:9,770,467字节。

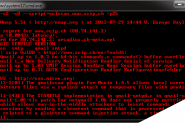

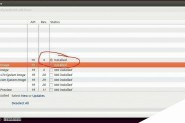

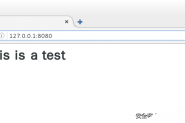

lighttpd域处理拒绝服务漏洞环境从复现到分析

lighttpd域处理拒绝服务漏洞环境从复现到分析,一.lighttpd域处理拒绝服务漏洞的环境搭建1)安装lighttpd因为此漏洞需要固定版本,因此我们需要手动安装。

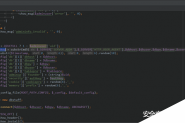

Discuz X3.3补丁安全分析

Discuz X3 3补丁安全分析。Discuz官方于2017年8月1号发布最新版X3 4版本,在最新版本中修复了多个安全问题。360CERT和360 0KEE Team遂对该事件进行跟进。

远程终端管理工具被植入后门代码事件分析报告

远程终端管理工具Xshell被植入后门代码事件分析报告。流行远程管理工具Xshell系列软件的厂商NetSarang发布了一个更新通告,声称在卡巴斯基的配合下发现并解决了一个在7月18日的发布版本的安全问题,提醒用户升级软件,其中没有提及任何技术细节和问题的实质。

7z的LZMA压缩算法与Bitdefender的堆缓冲区溢出漏洞

7z的LZMA压缩算法与Bitdefender的堆缓冲区溢出漏洞。此前,为了写好那篇关于7z PPMD压缩算法漏洞的文章,我阅读了大量的7-Zip源代码,然后从中发现了很多非常有价值的信息(这些信息可以更好地帮助我分析反病毒产品中的漏洞)。

XSS漏洞验证和Cookie利用工具(去除IE浏览器XSS过滤器)

XSS漏洞验证和Cookie利用工具(去除IE浏览器XSS过滤器),XSS漏洞验证和cookie利用工具:功能1-验证XSS漏洞:发现扫描器扫描出来的xss后,如果在firefox无法弹窗,或在IE浏览器下提示 "存在xss风险 ",可把url输入到当前软件进行验证。

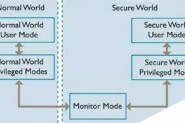

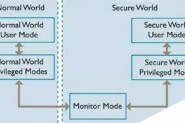

苹果Touch ID的安全”保险箱“再次被攻破,密钥安全该怎么做

苹果Touch ID的安全”保险箱“再次被攻破,密钥安全该怎么做?笔者昨天在网上看到一条消息:iPhone 5s的Secure Enclave遭遇黑客入侵,密钥被披露,在新加坡的黑客大会上还有人为iPhone 5s的Secure Enclave固件提供了提取工具。

Nmap的高级漏洞扫描模块Vulscan

Nmap的高级漏洞扫描模块Vulscan。近来,在漏洞百出的多事之夏,你可能苦于找不到一款好用的漏洞扫描器,于是乎我们来隆重推荐一下Vulscan,它是Nmap的一个漏洞扫描增强模块,通过它可以把Nmap打造成一款实用高效免费的漏洞扫描器。

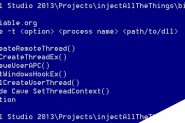

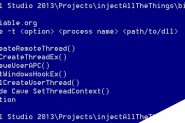

DLL注入那些事

DLL注入那些事。在本文中,我们将向读者全面介绍各种DLL注入技术。所谓DLL注入,本来是软件用于向其他程序添加 扩展功能、调试或逆向工程的一种合法技术。不过,后来恶意软件也常用这种方式来干坏事。因此,这意味着从安全的角度来看,我们必须知道DLL注入是如何工作的。

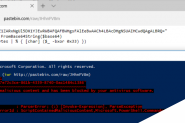

无招胜有招: 看我如何通过劫持COM服务器绕过AMSI

无招胜有招: 看我如何通过劫持COM服务器绕过AMSI。在Windows 10中,Microsoft的反恶意软件扫描接口(AMSI)被作为新功能被引入,作为标准接口,该功能可以让反病毒引擎将特征规则应用于机器的内存和磁盘上的缓冲区中去。

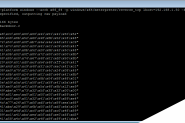

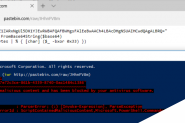

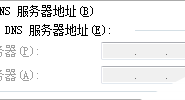

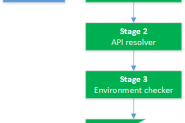

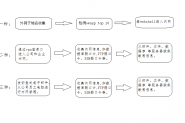

Xshell后门事件中用到的DNS Tunneling技术分析

Xshell后门事件中用到的DNS Tunneling技术分析。最近,Xshell远程终端工具发现被加入了恶意代码,目前官方就此事也做出了回应,要求使用者尽快下载最新版本。在此次事件中,一种作恶手法引起了安全分析人员的注意,那就是通过DNS协议传递受害者电脑信息,并接收服务器指令。

如何使用C#加密攻击载荷来绕过杀毒软件

如何使用C 加密攻击载荷来绕过杀毒软件。请记住:想要绕过安全防御工具(如反病毒软件或者防火墙)的每个渗透测试团队或者红队都需要了解如何在Layer 7层(即应用层)绕过这些应用,这一点在Whitehat或者渗透测试项目、黑帽攻击中非常重要。

如何检测及防护基于CVE-2017-0005漏洞的权限

如何检测及防护基于CVE-2017-0005漏洞的权限提升攻击。2017年3月14日,微软公布了安全公告MS17-013,修复了CVE-2017-0005漏洞。CVE-2017-0005漏洞位于Windows Win32k组件中,攻击者利用该漏洞可能实现权限提升。

如何使用Shodan及Go语言扫描多个目标

如何使用Shodan及Go语言扫描多个目标。我使用Go语言开发了一段小脚本程序,这个程序可以根据给定的目标列表查询Shodan数据库。然后,我从Bugcrowd网站上搜集了所有的漏洞奖励项目,将这两者结合起来进一步研究。详细细节如下文所述。

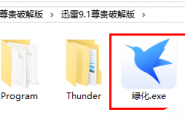

远控木马上演白利用偷天神技:揭秘假破解工具背后的盗刷暗流

远控木马上演白利用偷天神技:揭秘假破解工具背后的盗刷暗流。如今,不少人为了省钱,会尝试各种免费的方法获取网盘或视频播放器的会员权限,网上也流传着不少“网盘不限速神器”或者“播放器VIP破解工具”。不过,这些“神器”既不靠谱更不安全,因为它们已经被木马盯上了。

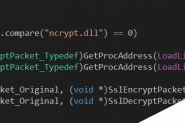

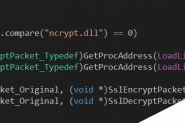

Defcon 23最新开源工具NetRipper代码分析与利用

Defcon 23最新开源工具NetRipper代码分析与利用。该开源工具实现的功能,主要是通过Hook进程的网络函数关键点(封包加密之前与封包解密之后的网络函数)来劫持客户端程序的明文数据。其中包括了诸多主流客户端。

恶意代码分析:绕过Office恶意文档的反分析技术

恶意代码分析:绕过Office恶意文档的反分析技术。在本文中,我们会分析一个带有VBA功能的恶意Word文档。文档的作者对文件中的VBA代码采取了密码保护措施,以避免研究人员检查恶意代码。同时,恶意代码开发者针对密码移除技术也做了相应的防护。

FakeNet-NG:新一代的动态网络分析工具

FakeNet-NG:新一代的动态网络分析工具。FakeNet-NG是一款专为恶意软件分析人员以及渗透测试专家设计的下一代动态网络分析工具。FakeNet-NG是一款开源工具,并且支持最新版本的Windows以及Linux平台。

如何控制一辆福特Fusion概念车

如何控制一辆福特Fusion概念车?近期,我跟一位在Voyage公司上班的朋友在尝试对一辆福特Fusion汽车的A C系统实现编程控制。Voyage是汽车自动驾驶领域内的一家专业公司,他们想要实现的终极目标是:对于世界上的任何一个人,他都可以随时随地召唤一辆汽车直接开到他的家门口

黑匣子开启:iOS Secure Enclave 固件解密密钥首度“被”公开

黑匣子开启:iOS Secure Enclave 固件解密密钥首度“被”公开。8 月 17 日某黑客发布消息称自己破译出了苹果 iOS 中 Secure Enclave 固件解密密钥。苹果系统向来在安全性上以封闭著称,大家并不能深入地了解其安全机制的设计。

浅谈简易端口扫描威胁感知系统的设计与实现

浅谈简易端口扫描威胁感知系统的设计与实现。正所谓善守者不知其所攻,善攻者不知其所守。网络攻防本来就是一场看不见硝烟的对抗。本人设计的这套端口蜜罐检测程序,是在总结了大量的APT攻击方法和思路之后,结合自己分析和思考,针对当前企业面临的大量黑客攻击。

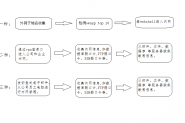

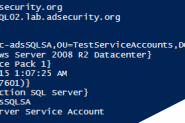

使用Kerberoast破解Kerberos TGS票据:利用Kerberos突破活动目录域

使用Kerberoast破解Kerberos TGS票据:利用Kerberos突破活动目录域。一、前言:微软在活动目录(Active Directory)中使用了Kerberos机制,在过去几年里,安全研究人员以及攻击者针对Kerberos的具体实现做了许多工作。

系统安全攻防战:DLL注入技术详解

系统安全攻防战:DLL注入技术详解。DLL注入是一种允许攻击者在另一个进程的地址空间的上下文中运行任意代码的技术。攻击者使用DLL注入的过程中如果被赋予过多的运行特权,那么攻击者就很有可能会在DLL文件中嵌入自己的恶意攻击代码以获取更高的执行权限。

Android内核漏洞利用技术实战:环境搭建&栈溢出实战

Android内核漏洞利用技术实战:环境搭建&栈溢出实战。Android的内核采用的是 Linux 内核,所以在Android 内核中进行漏洞利用其实和在 一般的 x86平台下的linux内核中进行利用差不多。主要区别在于Android下使用的是arm汇编以及环境的搭建方面。

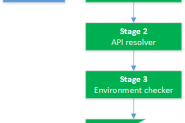

针对HTTP的隐藏攻击面分析(下)

针对HTTP的隐藏攻击面分析(下)。我们对现代Web应用架构中的隐藏系统以及隐藏服务进行了简单描述,并且介绍了本系列文章中所要使用的工具以及技术。在本系列文章的中集,我们介绍了几种可以暴露目标阻止隐藏服务或隐藏系统的几种简单方法。

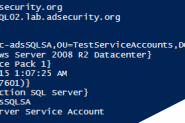

知名终端模拟软件XSHELL多版本存在后门,或上传用户服务器账号密码

知名终端模拟软件XSHELL多版本存在后门,或上传用户服务器账号密码。Xshell是一款强大,著名的终端模拟软件,被广泛的用于服务器运维和管理,Xshell支持SSH,SFTP,TELNET,RLOGIN和SERIAL功能。它提供业界领先的性能和强大功能,在免费终端模拟软件中有着不可替代的地位。

再谈CVE-2017-7047 Triple_Fetch和iOS 10.3.2沙盒逃逸

再谈CVE-2017-7047 Triple_Fetch和iOS 10 3 2沙盒逃逸。Ian Beer@google发布了CVE-2017-7047Triple_Fetch的exp和writeup[1],chenliang@keenlab也发表了关于Triple_Fetch的分析[2],但由于这个漏洞和exp有非常多的亮点,所以还剩很多可以深入挖掘的细节。

为什么中毒大多数是安卓手机呢!

为什么中毒大多数是安卓手机呢!现在一听到有用户手机中毒,你第一时间想到的一定是安卓手机。其实跟你想的没太多的区别,安卓手机比苹果手机中毒概率大很多。那么为什么安卓手机就怎么容易中病毒呢?下面小编来分析安卓手机中毒的原因。